چرا امنیت سایت وردپرس حیاتی است؟

وردپرس، محبوبترین سیستم مدیریت محتوا (CMS) در جهان است که بیش از ۴۳ درصد از وبسایتهای دنیا را قدرت میبخشد. این محبوبیت، در کنار انعطافپذیری و سهولت استفاده، آن را به هدفی جذاب برای هکرها و بدافزارها تبدیل کرده است. شاید فکر کنید سایت کوچک شما مورد توجه هکرها قرار نمیگیرد، اما واقعیت این است که اکثر حملات سایبری به صورت خودکار و با هدف یافتن آسیبپذیریهای عمومی انجام میشوند، نه به دلیل هدف قرار دادن یک سایت خاص.

یک سایت هکشده میتواند عواقب جبرانناپذیری داشته باشد:

- از دست دادن دادهها: اطلاعات کاربران، سفارشات، و محتوای سایت ممکن است از بین برود یا به سرقت برود.

- کاهش رتبه سئو: گوگل سایتهای آکنده از بدافزار را جریمه میکند و رتبه آنها را به شدت کاهش میدهد، یا حتی آنها را از نتایج جستجو حذف میکند.

- از دست دادن اعتماد کاربران: کاربران با دیدن پیغامهای امنیتی یا محتوای مخرب، اعتماد خود را به سایت شما از دست میدهند.

- هزینههای بازیابی: پاکسازی یک سایت هکشده میتواند زمانبر و پرهزینه باشد.

- مسائل قانونی: در صورت به سرقت رفتن اطلاعات حساس کاربران، ممکن است با مشکلات قانونی مواجه شوید.

بنابراین، امنیت سایت وردپرس نباید یک گزینه باشد، بلکه یک ضرورت است. در این مقاله، به صورت جامع به بررسی تمامی جنبههای امنیت وردپرس، از اصول اولیه تا تکنیکهای پیشرفته، میپردازیم تا بتوانید وبسایت خود را در برابر تهدیدات سایبری محافظت کنید.

۱. آسیبپذیریهای رایج در وردپرس: هکرها از کجا نفوذ میکنند؟

قبل از اینکه به راهحلها بپردازیم، مهم است که بدانیم هکرها از چه نقاط ضعفی استفاده میکنند. شناخت این آسیبپذیریها به شما کمک میکند تا بهتر از سایت خود محافظت کنید:

۱.۱. افزونهها و پوستههای آسیبپذیر (Vulnerable Plugins & Themes)

بیش از ۹۰ درصد حملات به وردپرس از طریق افزونهها یا پوستههایی انجام میشود که دارای نقص امنیتی هستند. توسعهدهندگان افزونهها و پوستهها ممکن است ناخواسته کدی باگدار یا آسیبپذیر منتشر کنند که هکرها از آن سوءاستفاده میکنند.

۱.۲. رمزهای عبور ضعیف (Weak Passwords)

یکی از سادهترین و در عین حال رایجترین راههای نفوذ، استفاده از رمزهای عبور ضعیف و قابل حدس است. نام کاربری “admin” به همراه رمز عبور “123456” یا “password” دعوتنامهای برای هکرهاست.

۱.۳. بهروزرسانیهای از دست رفته (Missed Updates)

وردپرس، افزونهها و پوستهها به طور مداوم بهروزرسانی میشوند تا باگها و آسیبپذیریهای امنیتی شناختهشده را برطرف کنند. عدم بهروزرسانی به موقع، سایت شما را در برابر حملاتی که از این آسیبپذیریهای شناختهشده سوءاستفاده میکنند، آسیبپذیر میسازد.

۱.۴. میزبانی وب ضعیف (Poor Web Hosting)

کیفیت هاستینگ شما نقش بسیار مهمی در امنیت سایت دارد. هاستهای ارزانقیمت یا بیکیفیت ممکن است فاقد فایروالهای مناسب، سیستمهای تشخیص نفوذ یا پشتیبانی امنیتی قوی باشند.

۱.۵. حملات Brute Force (Brute Force Attacks)

در این نوع حمله، هکرها به صورت خودکار و با استفاده از نرمافزارهای خاص، هزاران ترکیب نام کاربری و رمز عبور را امتحان میکنند تا به پنل مدیریت سایت شما دسترسی پیدا کنند.

۱.۶. حملات SQL Injection و Cross-Site Scripting (XSS)

- SQL Injection: هکرها کدهای مخرب SQL را از طریق فرمهای ورودی به پایگاه داده سایت تزریق میکنند تا اطلاعات را به سرقت ببرند یا تغییر دهند.

- XSS: کدهای مخرب جاوا اسکریپت به سایت تزریق میشوند که میتوانند اطلاعات کاربران را به سرقت ببرند یا کنترل مرورگر آنها را در دست بگیرند.

۱.۷. عدم وجود گواهینامه SSL (Lack of SSL Certificate)

سایتهایی که از HTTPS (با گواهینامه SSL) استفاده نمیکنند، ارتباط بین کاربر و سرور را رمزگذاری نمیکنند. این باعث میشود اطلاعات حساس (مثل رمز عبور) در معرض شنود قرار گیرند.

۲. اقدامات امنیتی پایه و اساسی (Foundational Security Measures)

این اقدامات، اولین خط دفاعی شما هستند و باید بدون استثنا روی هر سایت وردپرسی پیادهسازی شوند.

۲.۱. استفاده از رمزهای عبور قوی و مدیریت کاربران

- رمزهای عبور پیچیده: برای تمامی کاربران (مدیر، نویسنده، ویرایشگر و…) رمزهای عبور حداقل ۱۲ کاراکتری شامل حروف بزرگ و کوچک، اعداد و نمادها استفاده کنید.

- نام کاربری “admin” را تغییر دهید: هرگز از نام کاربری “admin” استفاده نکنید. اگر از قبل این نام کاربری را دارید، یک کاربر جدید با دسترسی مدیر ایجاد کنید و سپس کاربر “admin” را حذف کنید.

- نقشهای کاربری را محدود کنید: به هر کاربر فقط حداقل دسترسی لازم برای انجام وظایفش را بدهید. مثلاً به یک نویسنده، دسترسی مدیر ندهید.

۲.۲. بهروزرسانی منظم وردپرس، افزونهها و پوستهها

این مهمترین گام امنیتی است.

- بهروزرسانی هسته وردپرس: به محض انتشار نسخه جدید وردپرس، آن را بهروزرسانی کنید. وردپرس به طور خودکار بهروزرسانیهای کوچک امنیتی را انجام میدهد، اما برای بهروزرسانیهای اصلی باید خودتان اقدام کنید.

- بهروزرسانی افزونهها و پوستهها: تمامی افزونهها و پوستههای نصبشده را به محض در دسترس قرار گرفتن نسخه جدید، بهروزرسانی کنید.

- حذف افزونهها و پوستههای بلااستفاده: هر افزونه یا پوستهای که از آن استفاده نمیکنید، باید حذف شود، نه فقط غیرفعال. حتی افزونههای غیرفعال هم میتوانند آسیبپذیر باشند.

- فقط از منابع معتبر استفاده کنید: افزونهها و پوستهها را فقط از مخزن رسمی وردپرس (wordpress.org)، یا از توسعهدهندگان معتبر و شناختهشده خریداری کنید.

۲.۳. انتخاب هاستینگ امن و قابل اعتماد

هاستینگ شما پایه و اساس امنیت سایت شماست.

- فایروال (WAF) در سطح سرور: هاستینگ شما باید دارای فایروالهای قوی برای جلوگیری از حملات رایج باشد.

- پشتیبانگیری منظم: مطمئن شوید هاستینگ شما به طور منظم از سایت شما پشتیبانگیری میکند و امکان بازیابی آسان را فراهم میکند.

- جداسازی حسابها (Account Isolation): در هاستهای اشتراکی، مطمئن شوید که سایت شما از سایر سایتها جدا شده است تا یک حمله به سایت دیگر، سایت شما را تحت تأثیر قرار ندهد.

- پشتیبانی امنیتی: هاستینگ شما باید دارای تیم پشتیبانی امنیتی باشد که در صورت بروز مشکل، بتواند به شما کمک کند.

۲.۴. نصب گواهینامه SSL (HTTPS)

گواهینامه SSL اطلاعات بین مرورگر کاربر و سرور شما را رمزگذاری میکند.

- ضروری برای سئو: گوگل سایتهای HTTPS را در رتبهبندی بالاتر قرار میدهد.

- افزایش اعتماد: کاربران با دیدن قفل سبز در کنار آدرس سایت، احساس امنیت بیشتری میکنند.

- حفاظت از اطلاعات حساس: از شنود اطلاعاتی مانند رمز عبور و اطلاعات کارت بانکی جلوگیری میکند.

- اکثر هاستینگها گواهینامه SSL رایگان (مانند Let’s Encrypt) را ارائه میدهند. پس از نصب، مطمئن شوید که تمامی ترافیک سایت شما به HTTPS ریدایرکت میشود.

۳. اقدامات امنیتی پیشرفته (Advanced Security Measures)

پس از پیادهسازی اصول اولیه، نوبت به اقدامات پیشرفتهتر میرسد که لایههای دفاعی بیشتری را به سایت شما اضافه میکنند.

۳.۱. استفاده از افزونههای امنیتی وردپرس (WordPress Security Plugins)

افزونههای امنیتی، مجموعهای از ابزارها را برای محافظت از سایت شما فراهم میکنند. برخی از محبوبترینها:

- Wordfence Security: یک فایروال قدرتمند، اسکنر بدافزار، محافظت در برابر حملات Brute Force و نظارت بر ترافیک زنده را ارائه میدهد.

- Sucuri Security: یک اسکنر بدافزار، فایروال مبتنی بر کلود (Cloud-based WAF) و قابلیت پاکسازی سایت هکشده را فراهم میکند.

- iThemes Security: مجموعهای جامع از ابزارهای امنیتی شامل محدود کردن تلاشهای ورود، تغییر URL ورود، و تنظیمات فایلها.

این افزونهها میتوانند بسیاری از وظایف امنیتی را خودکار کنند، اما نباید جایگزین درک شما از امنیت شوند.

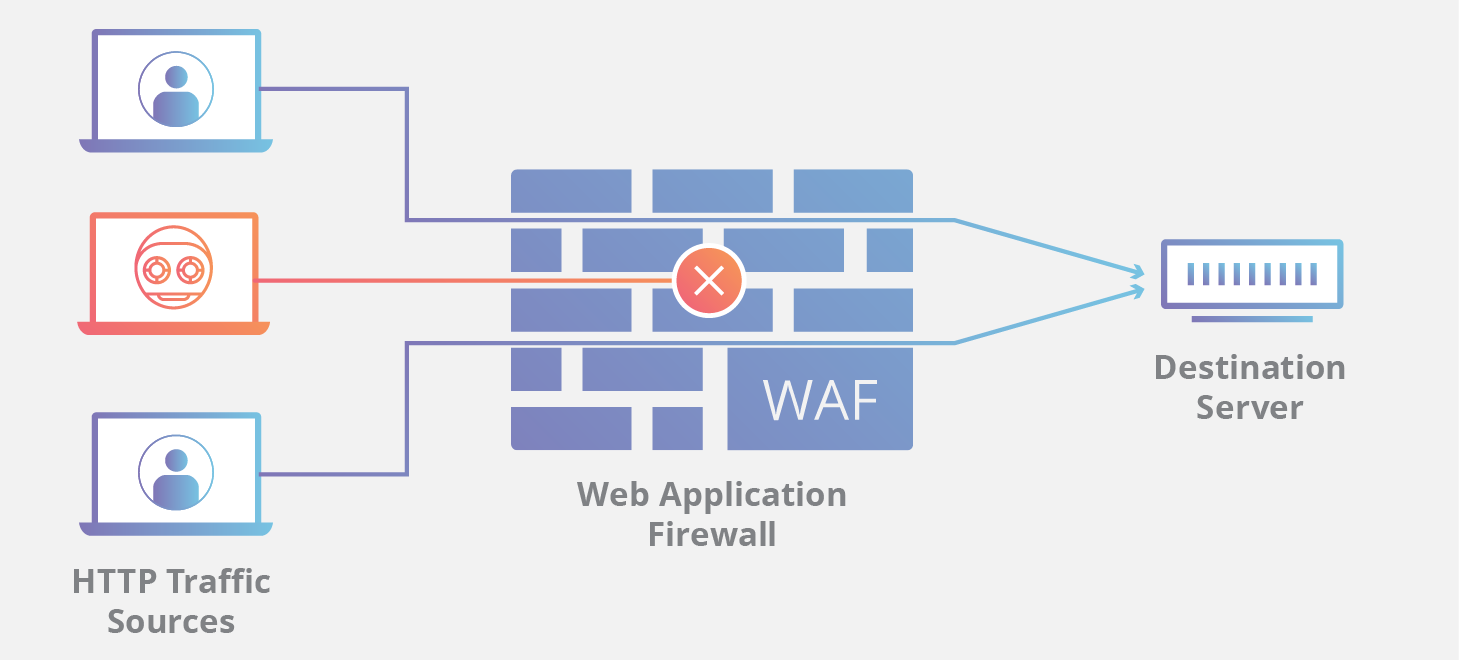

۳.۲. فعالسازی فایروال برنامه وب (Web Application Firewall – WAF)

WAF ترافیک ورودی به سایت شما را قبل از رسیدن به سرور فیلتر میکند و حملات مخرب را مسدود میسازد.

- WAF مبتنی بر کلود (Cloud-based WAF): مانند Sucuri Firewall یا Cloudflare. اینها ترافیک را قبل از رسیدن به سرور شما فیلتر میکنند و میتوانند حملات DDoS را نیز کاهش دهند.

- WAF مبتنی بر افزونه: مانند فایروال Wordfence که روی سرور شما اجرا میشود.

۳.۳. فعالسازی احراز هویت دو مرحلهای (Two-Factor Authentication – 2FA)

2FA یک لایه امنیتی اضافی به فرآیند ورود اضافه میکند. حتی اگر هکر رمز عبور شما را بداند، نمیتواند وارد شود مگر اینکه به دستگاه دوم شما (مثل گوشی هوشمند) دسترسی داشته باشد.

- بسیاری از افزونههای امنیتی (مثل Wordfence یا iThemes Security) قابلیت 2FA را ارائه میدهند.

- افزونههای اختصاصی 2FA نیز وجود دارند.

۳.۴. محدود کردن تلاشهای ورود (Limit Login Attempts)

این کار از حملات Brute Force جلوگیری میکند. پس از تعداد مشخصی تلاش ناموفق برای ورود، آدرس IP فرد مسدود میشود.

- اکثر افزونههای امنیتی این قابلیت را دارند.

- میتوانید با استفاده از افزونه “Limit Login Attempts Reloaded” این کار را انجام دهید.

۳.۵. تغییر آدرس URL صفحه ورود (Change Login URL)

به طور پیشفرض، صفحه ورود وردپرس wp-admin یا wp-login.php است. تغییر این آدرس، حملات خودکار Brute Force را دشوارتر میکند.

- افزونههایی مانند WPS Hide Login یا iThemes Security این امکان را فراهم میکنند.

۳.۶. غیرفعال کردن ویرایش فایل از طریق پنل مدیریت (Disable File Editing)

به طور پیشفرض، وردپرس به شما اجازه میدهد تا فایلهای پوسته و افزونه را از طریق پنل مدیریت (بخش “نمایش” -> “ویرایشگر پوسته” و “ویرایشگر افزونه”) ویرایش کنید. اگر یک هکر به پنل مدیریت شما دسترسی پیدا کند، میتواند از این طریق کدهای مخرب را به سایت شما تزریق کند.

- برای غیرفعال کردن این قابلیت، کد زیر را به فایل

wp-config.phpخود اضافه کنید:define('DISALLOW_FILE_EDIT', true);

۳.۷. امنیت پایگاه داده (Database Security)

پایگاه داده شما حاوی تمامی اطلاعات سایت است.

- تغییر پیشوند جداول پایگاه داده (Change Database Table Prefix): به طور پیشفرض، پیشوند جداول وردپرس

wp_است. در زمان نصب وردپرس، میتوانید آن را به یک مقدار تصادفی و منحصر به فرد (مثلاًwp_a1b2c3_) تغییر دهید. اگر سایت شما از قبل نصب شده است، میتوانید با استفاده از افزونههایی مانند “Change DB Prefix” این کار را انجام دهید. - پشتیبانگیری منظم از پایگاه داده: همانند فایلها، از پایگاه داده خود نیز به طور منظم پشتیبان بگیرید.

۳.۸. تنظیم مجوزهای فایل و پوشه (File and Folder Permissions)

مجوزهای نادرست فایلها و پوشهها میتوانند به هکرها اجازه دسترسی یا تغییر فایلها را بدهند.

- پوشهها (Directories): مجوز

755 - فایلها (Files): مجوز

644 - فایل wp-config.php: مجوز

600(فقط برای مالک قابل خواندن و نوشتن) یا400(فقط برای مالک قابل خواندن). - میتوانید این مجوزها را از طریق FTP یا پنل هاستینگ خود (File Manager) تنظیم کنید.

۳.۹. غیرفعال کردن XML-RPC (Disable XML-RPC)

XML-RPC یک رابط برنامهنویسی است که به برنامههای خارجی اجازه میدهد با وردپرس ارتباط برقرار کنند. این قابلیت میتواند هدف حملات Brute Force و DDoS قرار گیرد. اگر از آن استفاده نمیکنید (مثلاً برای انتشار از راه دور یا اتصال به Jetpack)، بهتر است آن را غیرفعال کنید.

- با استفاده از افزونههایی مانند “Disable XML-RPC” یا با افزودن کد به فایل

.htaccessمیتوانید آن را غیرفعال کنید.

۳.۱۱. محافظت از فایل wp-config.php

این فایل حاوی اطلاعات حساس پایگاه داده شماست.

- انتقال به یک پوشه بالاتر: در برخی موارد، میتوانید این فایل را یک پوشه بالاتر از ریشه وردپرس منتقل کنید (اگر هاست شما این امکان را بدهد).

- محدود کردن دسترسی با .htaccess: میتوانید با افزودن کد زیر به فایل

.htaccessدر ریشه سایت، دسترسی به این فایل را محدود کنید:<Files wp-config.php> Order allow,deny Deny from all </Files>

۳.۱۲. غیرفعال کردن فهرستبندی پوشهها (Disable Directory Browsing)

اگر فهرستبندی پوشهها فعال باشد، بازدیدکنندگان میتوانند محتویات پوشههای سایت شما را (مثلاً پوشه wp-content) مشاهده کنند و به فایلهای حساس دسترسی پیدا کنند.

- برای غیرفعال کردن آن، خط زیر را به فایل

.htaccessخود اضافه کنید:Options -Indexes

۳.۱۳. استفاده از Content Security Policy (CSP)

CSP یک لایه امنیتی اضافی است که به شما اجازه میدهد منابعی (اسکریپتها، استایلها، تصاویر و…) را که مرورگر مجاز به بارگذاری آنها است، مشخص کنید. این کار میتواند در برابر حملات XSS و تزریق کد مخرب محافظت کند. پیادهسازی CSP نیاز به دانش فنی بیشتری دارد و ممکن است در ابتدا باعث مشکلاتی در بارگذاری منابع شود، بنابراین با دقت انجام شود.

۴. استراتژی پشتیبانگیری (Backup Strategy)

پشتیبانگیری منظم، آخرین خط دفاعی شما در برابر هرگونه فاجعه امنیتی است. حتی اگر تمام اقدامات امنیتی را رعایت کنید، باز هم ممکن است اتفاقی رخ دهد.

- پشتیبانگیری کامل: هم از فایلهای سایت (پوشههای

wp-content,wp-includes,wp-adminو فایلهای ریشه) و هم از پایگاه داده (Database) پشتیبان بگیرید. - پشتیبانگیری منظم:

- روزانه: برای سایتهای فعال با محتوای زیاد یا فروشگاههای آنلاین.

- هفتگی/ماهانه: برای سایتهای با محتوای کمتر یا بلاگهای شخصی.

- قبل از هر تغییر بزرگ: قبل از بهروزرسانی وردپرس، افزونهها، پوستهها یا اعمال هرگونه تغییر عمده در سایت، حتماً پشتیبان بگیرید.

- محل ذخیرهسازی پشتیبان:

- هاستینگ: بسیاری از هاستینگها پشتیبانگیری خودکار را ارائه میدهند، اما نباید تنها به آن اکتفا کنید.

- فضای ابری: از سرویسهایی مانند Google Drive, Dropbox, Amazon S3 برای ذخیره پشتیبانها استفاده کنید.

- کامپیوتر شخصی: یک کپی از پشتیبانها را روی کامپیوتر خود نیز نگه دارید.

- افزونههای پشتیبانگیری:

- UpdraftPlus: یکی از محبوبترین افزونهها برای پشتیبانگیری و بازیابی آسان.

- Duplicator: برای انتقال سایت یا ایجاد پشتیبانهای کامل.

- All-in-One WP Migration: برای انتقال و پشتیبانگیری آسان سایت.

- تست بازیابی: حداقل یک بار فرآیند بازیابی از پشتیبان را تست کنید تا مطمئن شوید که پشتیبانهای شما سالم هستند و میتوانید در صورت نیاز از آنها استفاده کنید.

۵. نظارت و ممیزی امنیتی (Monitoring & Auditing)

امنیت یک فرآیند ایستا نیست؛ نیاز به نظارت مداوم دارد.

- اسکن منظم بدافزار: از افزونههای امنیتی (مانند Wordfence) برای اسکن منظم سایت خود از نظر بدافزار و فایلهای مشکوک استفاده کنید.

- نظارت بر لاگهای امنیتی: لاگهای امنیتی (Security Logs) را بررسی کنید تا فعالیتهای مشکوک (تلاشهای ناموفق ورود، تغییرات فایلها) را شناسایی کنید. بسیاری از افزونههای امنیتی این لاگها را نمایش میدهند.

- Google Search Console: به طور منظم بخش “Security & Manual Actions” را در Google Search Console بررسی کنید تا از هرگونه هشدار امنیتی از طرف گوگل مطلع شوید.

- بررسی سلامت سایت (Site Health): ابزار Site Health در وردپرس (از نسخه 5.2 به بعد) میتواند به شما در شناسایی مشکلات امنیتی و عملکردی کمک کند.

- استفاده از ابزارهای مانیتورینگ آپتایم (Uptime Monitoring): سرویسهایی مانند UptimeRobot میتوانند سایت شما را ۲۴/۷ رصد کنند و در صورت از دسترس خارج شدن یا وجود مشکل، به شما اطلاع دهند.

۶. در صورت هک شدن سایت وردپرس چه کنیم؟ (What to do if Hacked)

اگر با وجود تمام اقدامات، سایت شما هک شد، آرامش خود را حفظ کرده و این مراحل را دنبال کنید:

۶.۱. شناسایی و قطع دسترسی

- تغییر تمامی رمزهای عبور: بلافاصله رمز عبور تمامی کاربران وردپرس، رمز عبور پایگاه داده، رمز عبور FTP و رمز عبور پنل هاستینگ را تغییر دهید.

- قطع دسترسیها: اگر دسترسی مشکوکی (مانند کاربر جدید با دسترسی مدیر) مشاهده کردید، آن را حذف کنید.

- غیرفعال کردن سایت: اگر میتوانید، سایت را در حالت “Maintenance Mode” قرار دهید یا موقتاً آن را از دسترس خارج کنید تا از آسیب بیشتر جلوگیری شود.

۶.۲. پاکسازی سایت

- بازیابی از پشتیبان سالم: بهترین راه، بازیابی سایت از یک پشتیبان سالم و تمیز (که قبل از هک شدن گرفته شده باشد) است.

- اسکن و پاکسازی دستی: اگر پشتیبان سالم ندارید، باید به صورت دستی فایلهای مخرب را شناسایی و حذف کنید. این کار نیاز به دانش فنی دارد.

- از افزونههای امنیتی (مانند Wordfence یا Sucuri) برای اسکن و شناسایی فایلهای آلوده استفاده کنید.

- فایلهای هسته وردپرس را با نسخههای اصلی جایگزین کنید.

- پوشههای

wp-content/themesوwp-content/pluginsرا به دقت بررسی کنید. - پایگاه داده را از نظر کدهای مخرب بررسی کنید.

- استفاده از خدمات پاکسازی حرفهای: شرکتهایی مانند Sucuri یا Wordfence خدمات پاکسازی سایت هکشده را ارائه میدهند که میتواند بسیار مفید باشد.

۶.۳. اطلاعرسانی و اقدامات پس از پاکسازی

- به گوگل اطلاع دهید: اگر گوگل سایت شما را به عنوان آلوده علامتگذاری کرده است، پس از پاکسازی، از طریق Google Search Console درخواست بازبینی (Reconsideration Request) ارسال کنید.

- به کاربران اطلاع دهید: اگر اطلاعات کاربران به خطر افتاده است، آنها را مطلع کنید.

- تقویت امنیت: پس از پاکسازی، اقدامات امنیتی خود را بازبینی و تقویت کنید تا از حملات آینده جلوگیری شود.

۷. بهترین شیوهها و نکات تکمیلی (Best Practices & Additional Tips)

- استفاده از نسخههای پایدار PHP: همیشه از آخرین نسخه پایدار PHP که هاستینگ شما پشتیبانی میکند، استفاده کنید. نسخههای قدیمیتر PHP دارای آسیبپذیریهای شناختهشده هستند.

- حذف اطلاعات نسخه وردپرس: به طور پیشفرض، وردپرس نسخه خود را در سورس کد صفحه نمایش میدهد. این اطلاعات میتواند به هکرها کمک کند تا آسیبپذیریهای خاص آن نسخه را شناسایی کنند. برای حذف آن، کد زیر را به فایل

functions.phpپوسته خود اضافه کنید:remove_action('wp_head', 'wp_generator'); - محدود کردن دسترسی به فایلهای مهم: با استفاده از

.htaccessمیتوانید دسترسی به فایلهایی مانندwp-config.php،.htaccessوreadme.htmlرا محدود کنید. - استفاده از رمزهای عبور منحصر به فرد برای هر سرویس: هرگز از یک رمز عبور برای چندین سایت یا سرویس استفاده نکنید.

- آموزش کاربران سایت: اگر چندین کاربر در سایت خود دارید، آنها را در مورد اهمیت رمزهای عبور قوی و اقدامات امنیتی آموزش دهید.

- استفاده از شبکه توزیع محتوا (CDN): CDNها مانند Cloudflare نه تنها سرعت سایت شما را افزایش میدهند، بلکه میتوانند به عنوان یک فایروال اولیه عمل کرده و ترافیک مخرب را فیلتر کنند.

- بررسی منظم افزونهها و پوستهها: قبل از نصب هر افزونه یا پوستهای، نظرات کاربران، تاریخ آخرین بهروزرسانی و سازگاری آن با نسخه وردپرس خود را بررسی کنید.

- غیرفعال کردن نمایش خطاها: در محیطهای تولیدی (Production Environment)، نمایش خطاهای PHP را غیرفعال کنید تا اطلاعات حساس (مانند مسیرهای فایل) به هکرها فاش نشود. میتوانید این کار را در فایل

wp-config.phpانجام دهید:define('WP_DEBUG', false);

نتیجهگیری: امنیت یک فرآیند مداوم است

امنیت سایت وردپرس یک مقصد نیست، بلکه یک سفر مداوم است. با توجه به تکامل روزافزون تهدیدات سایبری، شما نیز باید به طور مداوم اقدامات امنیتی خود را بهروزرسانی و تقویت کنید. با رعایت اصول اولیه، پیادهسازی اقدامات پیشرفته، داشتن یک استراتژی پشتیبانگیری قوی و نظارت مداوم، میتوانید وبسایت وردپرسی خود را در برابر اکثر حملات محافظت کرده و آرامش خاطر داشته باشید. به یاد داشته باشید که پیشگیری همیشه بهتر و کمهزینهتر از درمان است. با سرمایهگذاری زمان و تلاش در امنیت سایت خود، از کسبوکار آنلاین و اعتبار خود محافظت خواهید کرد.